Conti bancari online a rischio intrusione. I ricercatori di ESET, il più grande produttore di software per la sicurezza digitale dell’Unione Europea, hanno scoperto un particolare malware per Android che può sottrarre le credenziali degli utenti che accedono ai loro conti bancari attraverso i dispositivi mobili. Fortunatamente, sottolinea ESET, questo malware è ancora in fase di sviluppo.

L’ultima scoperta presentata dai ricercatori ESET, riguarda i dispositivi mobili che usano il sistema operativo Android, messi a rischio da una nuova minaccia che prende il nome di Spy.Agent e mette a rischio le credenziali di banking online. Android, lo sappiamo ormai da molto tempo, è il sistema operativo mobile più diffuso al mondo, con una quota di mercato che copre quasi l’80%, e non stupisce quindi che sia la piattaforma in grado di suscitare l’interesse maggiore nei criminali informatici interessati a raccogliere i dati di milioni di potenziali vittime.

COSA E’ SPY.AGENT?

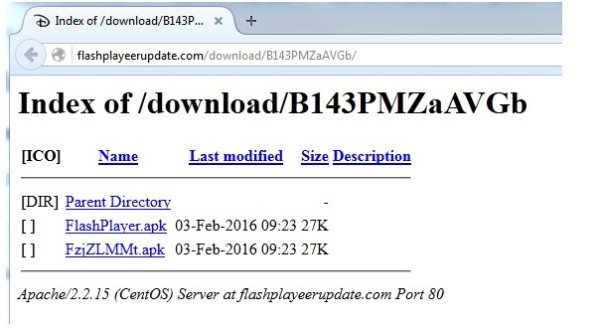

Spy.Agent è un pericoloso malware che sfrutta un’applicazione Flash Player falsa per spingere gli utenti ad installarla e, a download effettuato, riesce ad insinuarsi nel dispositivo dell’utente, senza che quest’ultimo possa saperlo, chiedendo i diritti di amministratore per impedire al proprietario di disinstallarla in caso venisse scoperta. A quel punto, Spy.Agent analizza lo smartphone per confermare o meno la presenza di applicazioni di banking online, creando delle false pagine di autenticazione per ognuna di queste app.

COME SI PRESENTA IL MALWARE?

Il malware, rilevato dai sistemi di sicurezza Eset come Android/spy.Agent, si presenta alle vittime come una falsa schermata di autenticazione della loro applicazione bancaria e blocca lo schermo fin quando non si inseriscono nome utente e password. Usando le credenziali rubate, avverte Eset, i ladri possono autenticarsi da remoto al conto delle vittima e trasferirne i soldi. Possono addirittura dirottare i messaggi sms indirizzati al dispositivo infettato ed eliminarli. Questo consente alle transazioni fraudolente di superare l’autenticazione a due fattori basata su sms, senza che il proprietario del dispositivo sospetti di nulla.

CHE BANCHE SONO INTERESSATE?

La campagna scoperta interessa per ora 20 delle maggiori banche di Australia, Nuova Zelanda e Turchia, ma l’attacco è talmente vasto che potrà essere facilmente indirizzato verso qualsiasi altra banca.

COME ELIMINARE IL MALWARE?

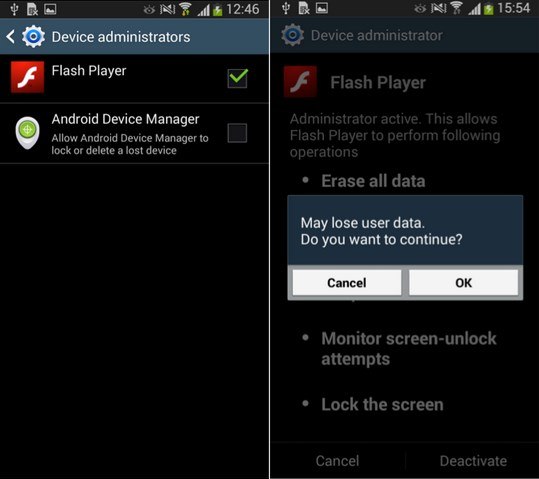

Quando l’utente tenta di disinstallare il malware, possono verificarsi due diversi scenari. In primo luogo, l’utente deve disattivare i diritti di amministratore e quindi disinstallare il falso “Flash Player” dal dispositivo. Il più semplice è quello in cui l’utente disattiva prima i diritti di amministratore in questo modo:

- Impostazioni ->

- Sicurezza ->

- Amministratore Dispositivo->

- Flash Player ->

Quindi disattiva e ignora l’avviso fasullo scegliendo OK.

A questo punto si può disinstallare il malware:

- Applicazioni/Gestione Applicazioni ->

- Flash Player ->

- Uninstall ->