L’azienda russa Kaspersky Lab, creatrice del noto antivirus, ha rivelato l’esistenza della minaccia portata dal gruppo Equation che sembra sia attiva da ben 14 anni e alle cui spalle ci sarebbe la già discussa NSA tristemente venuta alla ribalta dopo le rivelazioni di Wikileaks.

Sarebbe questo il sistema di sorveglianza permanente scoperto da Kaspersky Lab che sarebbe stato ideato dai servizi segreti americani. In pratica un malware in grado di spiare e sabotare networks e computers all’estero in particolar modo in Paesi già tenuti “sotto controllo” dagli Usa quali Russia, Cina, Iran Afghanistan e Pakistan, inserito direttamente negli hard disk di parecchi produttori di computers.

Kaspersky Lab ha definito tale azione “superiore a quella di qualsiasi altro gruppo hacker compreso il famoso Anonymous in termini di complessità e sofisticazione delle tecniche” rivelando che tale malware è presente e attivo da almeno 14 anni, accusando anche se non in maniera diretta ma velatamente, come scritto dal New York Times, che dietro a Equation ci sia nientedimeno che la National Security Agency (NSA) americana insieme al proprio comparto militare vale a dire lo United Cyber Command.

Durante una conferenza stampa svoltasi in Messico, Kaspersky Lab ha dichiarato che il malware sarebbe usato contro entità militari e governative, società di telecomunicazioni, banche, media e attivisti islamici. Il sistema userebbe una tecnica simile a quella del virus Stuxnet, creato da Stati Uniti e Israele, che fu capace di sabotare la centrale nucleare iraniana di Natanz.

Considerando gli obiettivi principali del gruppo Equation, sembra evidente che tutto porti a Washington quale responsabile. Anche un paio di ex impiegati alla NSA avrebbero confermato alla stampa il corretto rilevamento dell’analisi da parte di Kaspersky Lab. Il gruppo Equation utilizzerebbe una infrattruttura ben radicata che include più di 300 domini e oltre 100 server siti in diversi Paesi tra cui USA, Regno Unito, Italia, Germania, Paesi Bassi e Repubblica Ceca. Una stima approssimativa parla di migliaia se non decine di migliaia di computer infettati in più di 30 Paesi dal 2001.

Come funziona

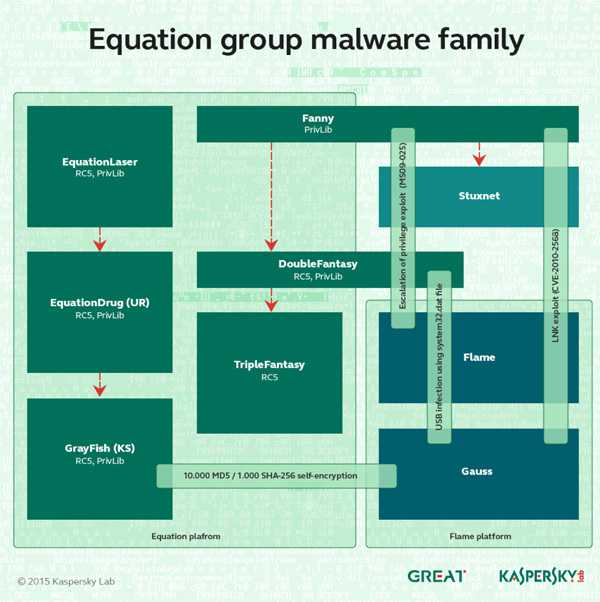

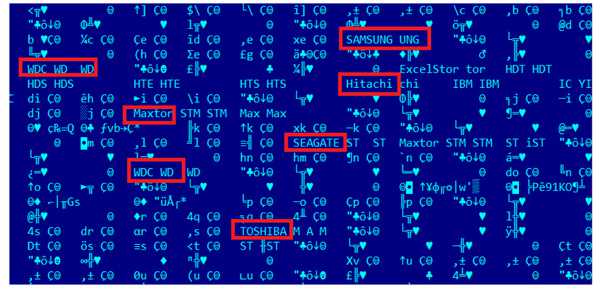

Per permettere il diffondersi dell’infezione, il gruppo utilizza vari “troian” quali EquationLaser, EquationDrug, DoubleFantasy,Fanny, GrayFish e TripleFantasy e magari altri ancora non conosciuti o rilevati. Kaspersky Lab è riuscita nell’intento di recuperare due moduli i quali permetterebbero di riprogrammare il firmware del disco rigido di circa una dozzina delle marche più diffuse e questo tool è il primo malware conosciuto in grado di infettare l’hard disk.

Effettuando una riprogrammazione infatti, si raggiungono 2 scopi: la sopravvivenza del malware a formattazione e reinstallazione del s.o. e la possibilità di riattivarsi per sempre impedendo magari l’eliminazione di un settore del disco o sostituendolo con uno nocivo durante l’avvio.

Un altro pericolo è dato dal fatto che, una volta infettato l’hard disk, e impossibile scansionarne il firmware dato che sulla maggior parte degli hard disk è possibile scrivere il firmware, ma non rileggerlo e questo impedisce ipso facto di rilevare l’infezione. E inoltre vi è la capacità di creare ad arte un’area nascosta e invisibile nell’hdd stesso che può essere usata per ricavare e salvare le informazioni che interessano le quali potranno essere recuperate in seguito dai cybercriminali senza dimenticare la possibilità di superare anche la cifratura del disco dato che ad esempio GrayFish è attivo fin dall’avvio del sistema e quindi si può ottenere la password crittografica e salvarla nell’area nascosta.

Insomma dopo il Datagate sembra in arrivo un’altra bufera sulla NSA. Noi da parte nostra seguiremo con attenzione gli sviluppi della vicenda e vi terremo informati.