Adobe Flash Player negli ultimi anni è stato la causa di diverse preoccupazioni per molte società che si occupano di sicurezza, sono stati molti gli aggressori che hanno preso di mira il software a tal punto da costringere Microsoft a rilasciare un aggiornamento critico lo scorso anno.

Nelle ultime ore è stata rilevata una vulnerabilità chiamata Zero-Day all’interno del software di Adobe Flash Player, questa consente l’esecuzione di Remote Code Execution (RCE) su diverse piattaforme e secondo Adobe viene già utilizzato da utenti Windows su scala limitata.

Questo problema sulla sicurezza è stato scoperto dal CERT della Corea del Sud ed è stato segnalato immediatamente in modo dettagliato al gruppo Talos di Cisco System. Secondo i ricercatori, l’exploit viene eseguito incorporando un file SWF Flash all’interno di un documento Microsoft Excell. Nel numero limitato di attacchi eseguiti fino ad ora, l’apertura di questo documento ha permesso il download di un file payload ROKRAT da siti web particolarmente dannosi per poi caricarlo sulla memoria del PC ed eseguirlo. ROKROAT è uno strumento di amministrazione remota utilizzato nelle piattaforme cloud che serve a procurarsi i documenti e, secondo Talos, l’autore di questo exploit è un gruppo chiamato “Gruppo 123”.

All’interno di un advisory sulla sicurezza Adobe nota che la vulnerabilità presente su Flash Player – se sfruttata completamente – potrebbe consentire ad un malintenzionato di assumere completamente il controllo di un sistema.

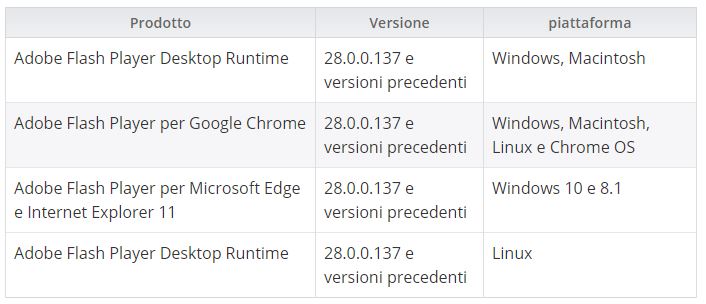

La promessa della società è quella di voler rilasciare una patch di protezione di Flash Player contro Zero-Day il 5 febbraio e, fino a quel momento, consiglia a tutti di utilizzare la “Visualizzazione protetta” all’interno dei documenti Microsoft Office e di modificare le abilitazioni del software anche su Internet Explorer per Windows 7 e versioni successive così che l’utente venga avvisato prima di riprodurre ogni tipo di file SWF.